Si te estás preguntando por que todavía recibes mails falsos desde tu supuesto banco pidiéndote los datos de acceso por que los “perdieron”, bueno hay una sola razón: Las personas son crédulas y por lo mismo el phishing sigue existiendo.

De acuerdo a una investigación reciente de la empresa de telecomunicaciones Verizon, luego de un envío de phishing sólo toma 82 segundos en caer la primera víctima. Esta sorprendente conclusión desbarata la percepción de que la mayoría de la gente sabe diferenciar un email phishing de uno real, sin embargo la razón por la que estos correos siguen llegando es porque funcionan.

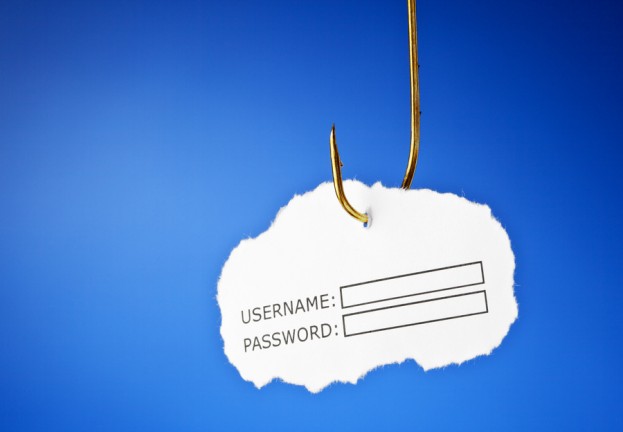

Phishing definición

El informe de Verizon revisó más de 80.000 incidentes de seguridad y 2.000 violaciones de datos antes de llegar a sus conclusiones. Un asombroso dos tercios de las violaciones de datos se remontan a los ataques de phishing. Los hackers pueden tener herramientas mucho más sofisticadas a su disposición, pero los estafadores se apegan más a las estafas clásicas, ya que no sólo es más fácil para ellos, sino que también les permite llegar al eslabón más débil de cualquier sistema: la parte humana. Un hackeo de máquina a máquina tiene que romper los bloques de seguridad de una computadora, pero un phisher sólo tiene que convencer a una persona para que haga clic en un archivo adjunto que descarga malware. Alternativamente, los correos electrónicos de phishing incluirán enlaces a un sitio ficticio que parece bancario, desde donde serán alentados a escribir su información personal.

Sorprendentemente, el informe de Verizon mostró que 23% de los receptores abren un correo electrónico phishing, mientras que el 11% ha abierto el archivo adjunto. Estos hallazgos muestran que todavía hay una necesidad de educación sobre el fraude informático, sobre todo porque estas estadísticas no son exclusivas de personas utilizando sus computadoras personales, sino también en el trabajo. En medio de todo el malware se descarga en la primera hora, los administradores de red del ordenador no suele darse cuenta del problema hasta que los delincuentes han obtenido acceso al sistema empresarial.

Phishing en Chile

El correo electrónico sigue siendo el punto de ataque más común, pero el año pasado se ha visto un aumento en el número de ataques que emanan de los medios de comunicación social. Las estafas a través de medios fueron compartidas manualmente por un 70% de usuarios el año pasado y esto es porque somos más propensos a hacer clic en un enlace publicado por un amigo.

Aquí hay cinco estafas comunes de medios sociales, de acuerdo con Norton:

Las cadenas de cartas. Tweets como «Retweet esto y Bill Gates donará 5 millones de dólares a la caridad!» A menudo contienen enlaces de fraude. Si suena demasiado bueno para ser verdad, probablemente no lo sea.

Juego efectivo. Si un amigo te envía correos electrónicos sobre haber perdido su billetera en el extranjero, asegúrate de comprobar de que se trata de una solicitud legítima, los estafadores suelen utilizar este truco para después hackear cuentas de correo electrónico de las personas.

Peticiones phishing. Si un correo electrónico en que no confías te lleva a una página de inicio de sesión, no escribas tu nombre de usuario y contraseña. En su lugar, escribe la dirección web manualmente en una ventana separada para asegurarte de que vaya al sitio real.

Peticiones phishing. Si un correo electrónico en que no confías te lleva a una página de inicio de sesión, no escribas tu nombre de usuario y contraseña. En su lugar, escribe la dirección web manualmente en una ventana separada para asegurarte de que vaya al sitio real.

URL ocultos. Este es un asunto difícil, ya que las URLs acortadas están por todo Twitter. Pero estos también pueden ser utilizados para ocultar una página malware, por lo que debes tener cuidado.

Las computadoras se asocian sobre todo con las amenazas cibernéticas por lo que los defraudadores han dirigido su mira hacia los dispositivos móviles. Los ladrones han encontrado en esto, una ruta eficiente porque los usuarios móviles tienden a ser más relajados ante la seguridad. El año pasado, Symantec descubrió malwares en el 17% de todas las aplicaciones de Android, mientras que el 36% de las aplicaciones (para cualquier sistema operativo) se clasificaron como grayware, que no hace nada malicioso, pero determina un seguimiento de la conducta de las personas y ralentizar el sistema operativo.

Deja una respuesta